Следващото поколение потребители на смартфони ще бъде по-трудно, ако искат да модифицират своите устройства. SafetyNet прави приложенията неизползваеми на устройства, които са руутирани и модифицирани по друг начин. Тествахме някои методи за модиране и успяхме да стартираме успешно някои известни приложения на SafetyNet като Pokémon GO или Snapchat. Въпреки това предполагаемите приложения за маскиране изобщо не помогнаха.

- Как да руутвате Android: пълното ръководство

- Персонализиран ROM и root: обяснени са най-важните термини

Pokémon GO и Snapchat са може би най-известните приложения, които използват страховития SafetyNet на Google. SafetyNet е механизъм за защита от страна на сървъра и услуга на Google за разработчици на приложения. SafetyNet може да провери дали системните файлове са били подправени. Всъщност се използва за откриване дали фърмуерът е променен. Той не само засяга модифицирания фърмуер, но и удря вкоренени смартфони.

С SafetyNet приложенията могат да проверяват тази и други характеристики на смартфон. Ако фърмуерът или системата имат определени промени, приложението няма да работи. Най-честата причина да не се изпълнява е root достъпът. Джон Козиракис, съветник по сигурността на разработчиците на приложения, обяснява много допълнителни критерии за изключване в изискан вид дълбоко гмуркане в SafetyNet в неговия блог.

Нашият експеримент със SafetyNet

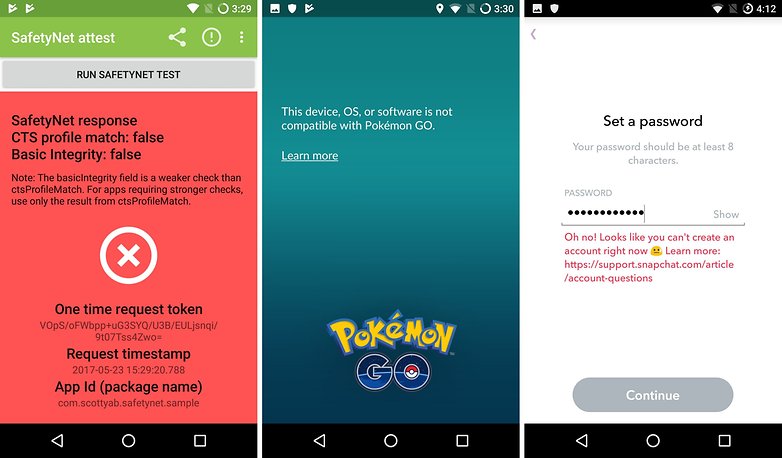

Разбира се, ние се опитахме да заобиколим съединителите на SafetyNet. Форумът и много статии в интернет обсъждат успехите на unroot, root switcher, Magisk или Microg, въпреки че не е толкова лесно, колкото изглежда. Веднъж руутван, вашият смартфон е окончателно дисквалифициран за Pokémon GO. Нито едно от гореспоменатите решения също не помага, поне не за постоянно.

За всеки, хванат в SafetyNet, не е толкова лесно да се измъкне. / © ANDROIDPIT

Това е игра на котка и мишка между SafetyNet на Google и Magisk на общността XDA, тъй като Google постоянно дава на разработчиците на приложения нови критерии, които могат да използват за проверка на устройства. Създателите, които стоят зад инструменти като Magisk, трябва първо да ги познаят, за да може едно устройство да бъде легитимно разпознато отново и Snapchat да може да работи. Magisk вече има интегриран бърз тест и Блогът на Google показва колко проста е проверката. Вие сами можете бързо да извършите теста с това приложение:

Само персонализиран ROM без root ще ви освободи от SafetyNet. / © ANDROIDPIT

Опитът за маскиране с Magisk не проработи за нас. Дори пълното премахване на нашата настройка на Lineage с помощта на Unroot инструмент от Lineage extras не помогна: след като SafetyNet ви хване, ще ви вземе завинаги. Дори при тестване със Samsung Galaxy, вкоренен с CF Autoroot, беше много трудно да се освободим от SafetyNet. Веднъж леко модифициран, още едно нулиране също може да помогне: изисква пълно префлаширане на оригиналния фърмуер, включително изтриване на NAND. Преди да дерутирате, трябва също да направите резервно копие на всичко, което може да бъде запазено и възстановено след това без root.

Ще имате по-лесно време без root

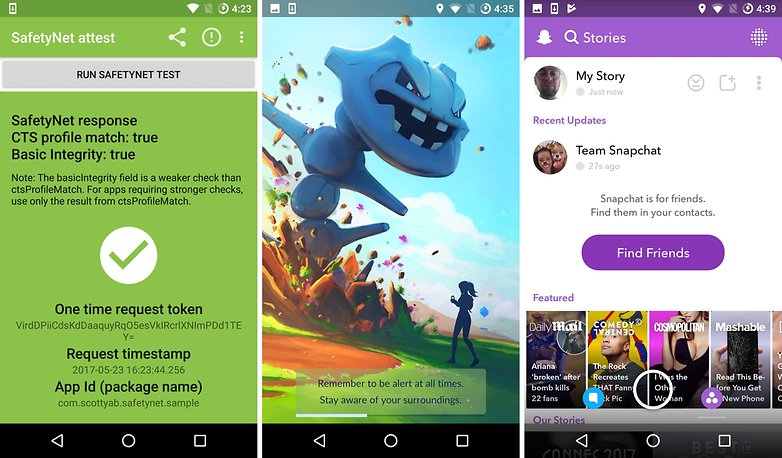

Засега модирането все още е разрешено от SafetyNet. Алтернативен фърмуер като Lineage с приложения на Google, които са инсталирани след това, получават зелена светлина от критични приложения като Snapchat или Pokémon GO – дори помощното приложение SafetyNet за бързия тест дава зелен резултат.

Тези приложения са по-малко удобни, ако вашата инсталация на Android е била руутвана дори веднъж в историята си. Дори ако достъпът на SuperUser е бил правилно премахнат, той ще бъде открит от SafetyNet с помощта на неизвестни следи. Единственото решение би било подмяната на съдържанието на системния дял, което на практика означава задължително нулиране на всички настройки и изтриване на всички данни.

Да се надяваме, че функционалните ограничения на SafetyNet продължават да бъдат ограничени до root. Ако обаче фърмуерът на трети страни един ден привлече вниманието на SafetyNet, отвореността на екосистемата на Android и правото на потребителите да вземат свободно решения относно своите устройства ще бъдат неприятно ограничени.

Имали ли сте проблеми със SafetyNet? Какви стъпки сте предприели срещу тази мярка за сигурност от Google? Кажете ми в коментарите по-долу!